定义:

网银木马是针对网上交易系统编写的木马病毒,其目的是盗取用户的卡号、密码,甚至安全证书。它利用了第三方支付HTTP网页与网银的衔接认证缺陷,可以危害几乎所有的网络银行与第三方支付的衔接环节,窃取成功率极高,犯罪后极难追查。

诱导用户购物 >一对一传播 >感染买家电脑 >劫持支付页面 >诈骗成功 >迅速消费

实录:

2011年12月29日,合肥的王先生在淘宝上购买电视,和店家通过阿里旺旺以及QQ交流,并向卖家支付了一笔6500元的款项。之后,卖家向王先生发来一个网址,称交易没成功,要求其点击激活码再次确认。看到界面上“支付为零元,仅作为激活码用”的字样,王先生没有加以警惕,进行了点击确认。之后,对方表示交易仍未成功,让王先生再次确认。如此反复操作几次后,系统突然显示余额不足。王先生这才意识到,自己可能被诈骗了,一查之下才发现,自己的银行账户已被转走了三万六千元。在此支付过程中,支付平台并没有显示任何风险提示或警示。

王先生到银行查询款项流向,发现自己的钱分几次转到了某知名第三方支付平台的账号上。王先生于是向该支付公司交涉。工作人告诉王先生,他可能被诈骗了,应找警方报案。支付企业只是做为支付流通平台,不承担相关责任,并表示无法满足王先生提出的冻结该笔款项的要求。王先生于是向当地警方报案,并由当地警方向该支付企业所在地北京的警方发出了协查函。但在此期间,支付企业的工作人员又告知王先生,他的钱已经被转走了。

作案原理:

网银木马通常针对性较强,木马作者可能首先对某银行的网上交易系统进行仔细分析,然后针对安全薄弱环节编写病毒程序。如2004年的“网银大盗”病毒,在用户进入工行网银登录页面时,会自动把页面换成安全性能较差、但依然能够运转的老版页面,然后记录用户在此页面上填写的卡号和密码;“网银大盗3”利用招行网银专业版的备份安全证书功能,可以盗取安全证书;2005年的“新网银大盗”,采用API Hook等技术干扰网银登录安全控件的运行。

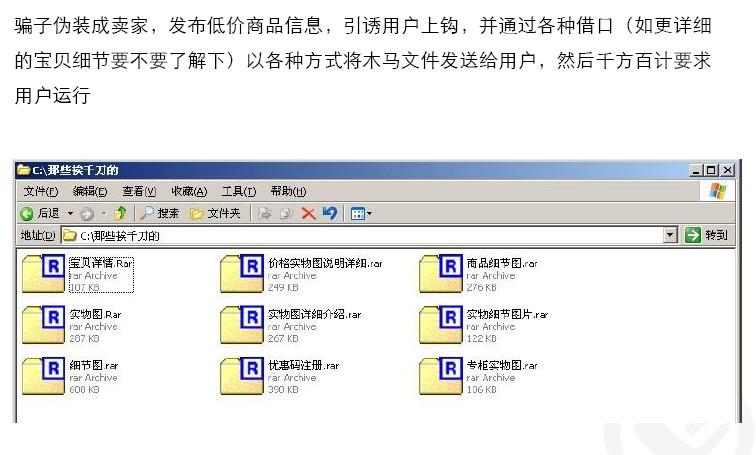

作案过程:

病毒会借助网络购物页面中的图片、常用软件进行传播,病毒运行后,会修改用户网上购物的收款人信息,使用户将钱打到黑客账户中,并可对用户浏览器进行强制篡改,指向恶意网站。

安全专家介绍,最新的病毒在以前版本的基础上,进一步利用下载工具、浏览器和购物软件来加载自身,由于这些软件具有合法的数字签名,往往会被杀毒软件当作正常操作放过,因此可以实现开机自行启动病毒体,并得以进行修改用户IE首页、篡改网络交易收款人信息等病毒行为。

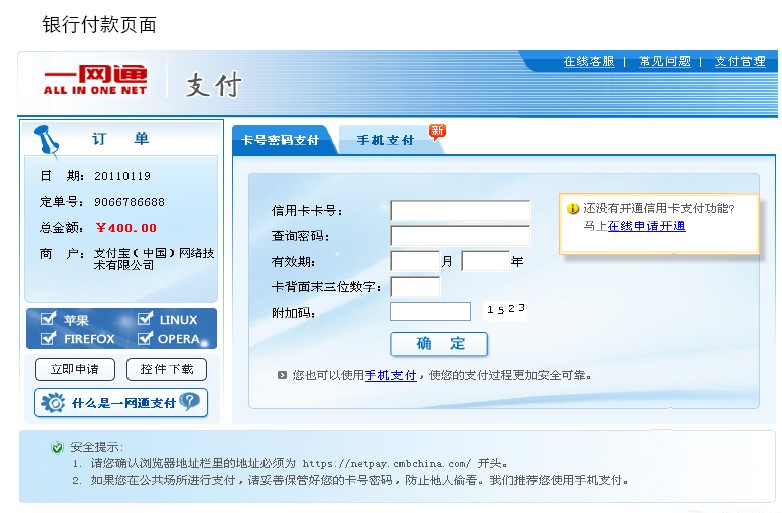

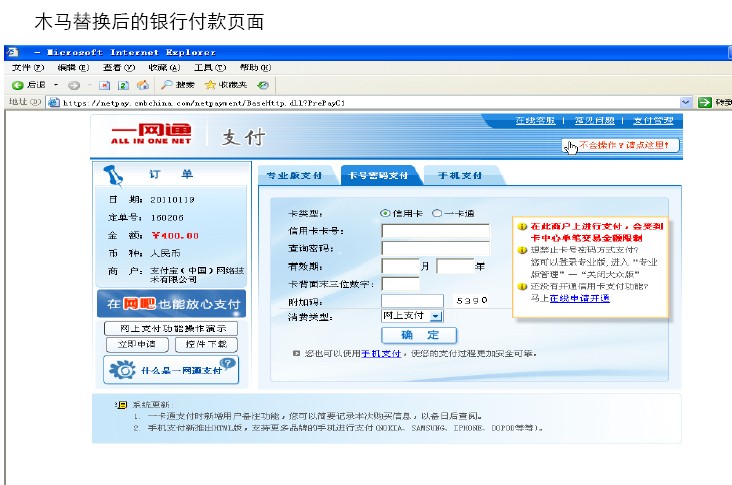

注意上下图片对比,“定单号”发生了改变,支付页面局部也不一样,是新老不同的版本。

作案流程:

诱导用户购物->一对一传播->感染买家电脑->劫持支付页面->诈骗成功->迅速消费,这个黑色链条正是黑客利用“网银超级木马”进行钓鱼诈骗的犯罪流程。

“网银超级木马”病毒:

2012年3月,瑞星发布“网银超级木马”预警,该病毒会将自身伪装成“图片介绍细节”,并借助正规图片工具进行启动,用户一旦感染,在网上支付时如果看到“支付失败”的提示信息,说明钱财很可能已经被黑客骗取。更为恶劣的是,病毒会弹出支付失败的页面,提示用户“对不起,本次支付失败!系统超时导致了交易失败,本次交易未扣款。请您返回商户页面重新进行支付”,继续骗取用户的财产。

危害性:网购木马日袭万人、月吸500万

“网购木马造成的个体经济损失往往数额不算太大,公安机关都难以立案,很多网友在资金损失后也选择了忍气吞声,或者将矛头指向淘宝或第三方支付平台,其实淘宝及第三方支付只是替罪羔羊,他们也是受害者。真正的吸血鬼隐藏在暗处,还没等你反应过来,新的木马变种又会杀得你措手不及。”

360安全中心首度曝光的网银木马“四大家族”,代号分别为盗草工作室、烈火工作室、红名工作室以及耀发工作室。他们设计出了传播中70%以上的网银木马,保守估计,每月从网民口袋中掠夺的非法收入超过500万元。2010年被不法分子盯上的网购用户损失总额已达到150亿元。

防范秘笈:

1、电脑任选安装安全软件之一:QQ电脑管家、360杀毒或金山网购保镖;

2、使用360安全浏览器上网;

3、只在特定电脑上使用网银;

4、不接受任何陌生的链接或文件;

5、不浏览乱七八糟的网页;

6、将网银关联的银行卡设置帐户变化短信提醒。